Come leggere i pacchetti in Wireshark

Per molti esperti IT, Wireshark è lo strumento ideale per l'analisi dei pacchetti di rete. Il software open source consente di esaminare da vicino i dati raccolti e determinare la radice del problema con maggiore precisione. Inoltre, Wireshark opera in tempo reale e utilizza la codifica a colori per visualizzare i pacchetti catturati, tra gli altri ingegnosi meccanismi.

In questo tutorial, spiegheremo come acquisire, leggere e filtrare i pacchetti utilizzando Wireshark. Di seguito, troverai le istruzioni passo passo e le suddivisioni delle funzioni di analisi di rete di base. Una volta padroneggiati questi passaggi fondamentali, sarai in grado di ispezionare il flusso di traffico della tua rete e risolvere i problemi con maggiore efficienza.

Analisi dei pacchetti

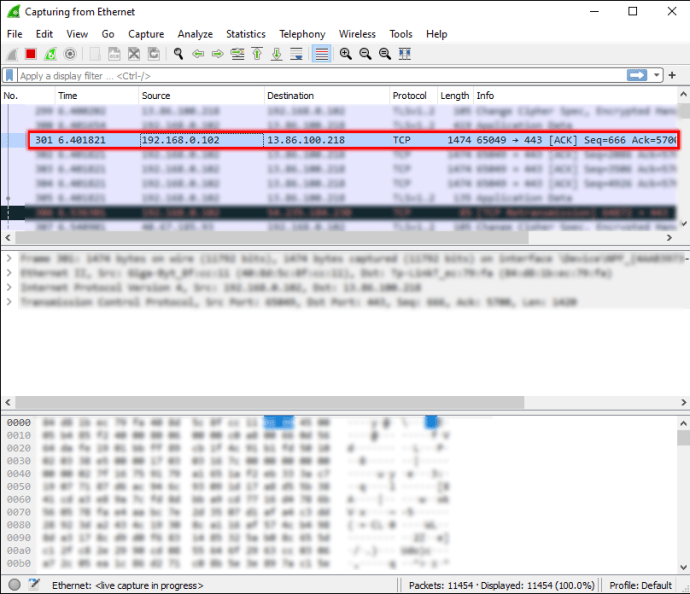

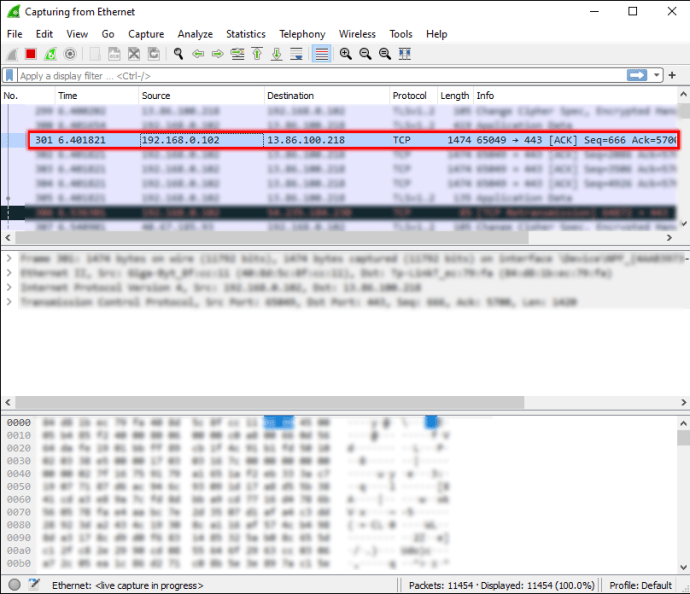

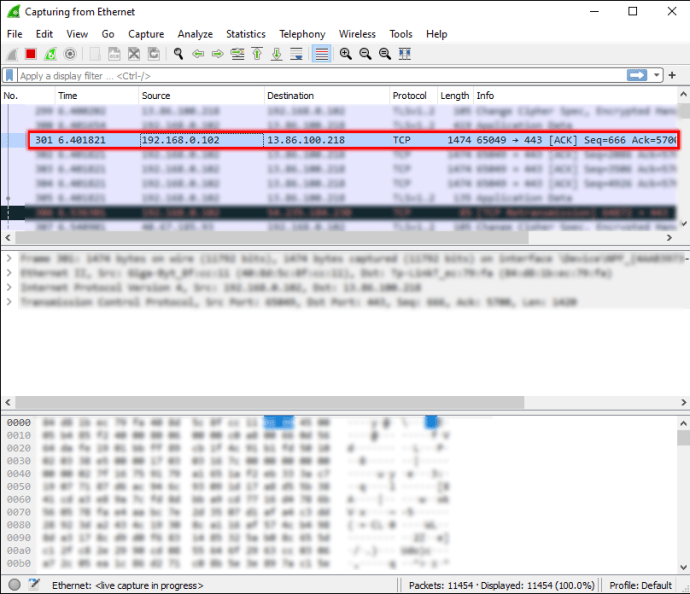

Una volta acquisiti i pacchetti, Wireshark li organizza in un riquadro elenco di pacchetti dettagliato che è incredibilmente facile da leggere. Se si desidera accedere alle informazioni relative a un singolo pacchetto, è sufficiente individuarlo nell'elenco e fare clic. È inoltre possibile espandere ulteriormente l'albero per accedere ai dettagli di ciascun protocollo contenuto nel pacchetto.

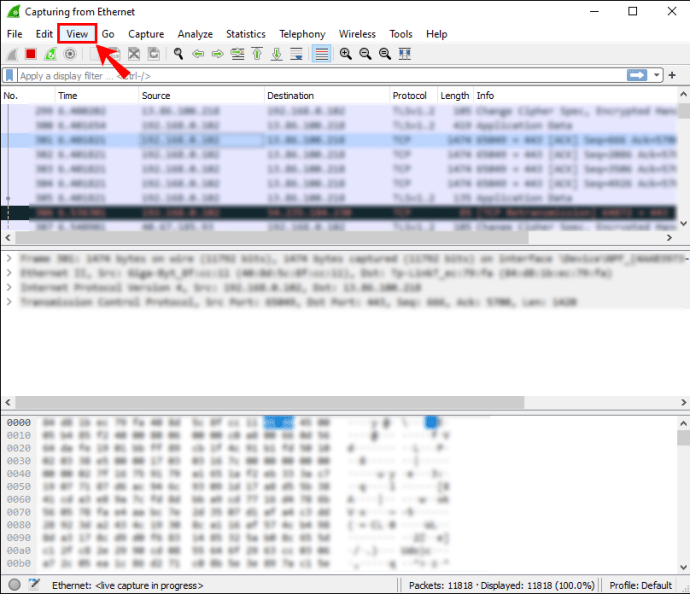

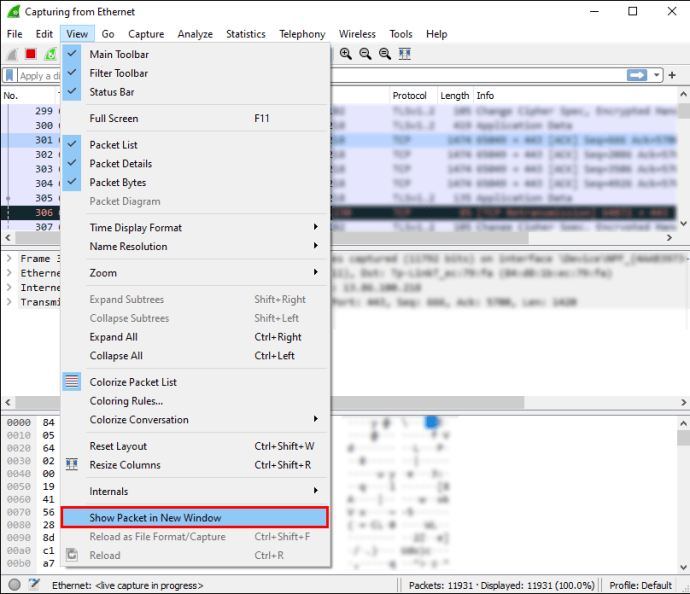

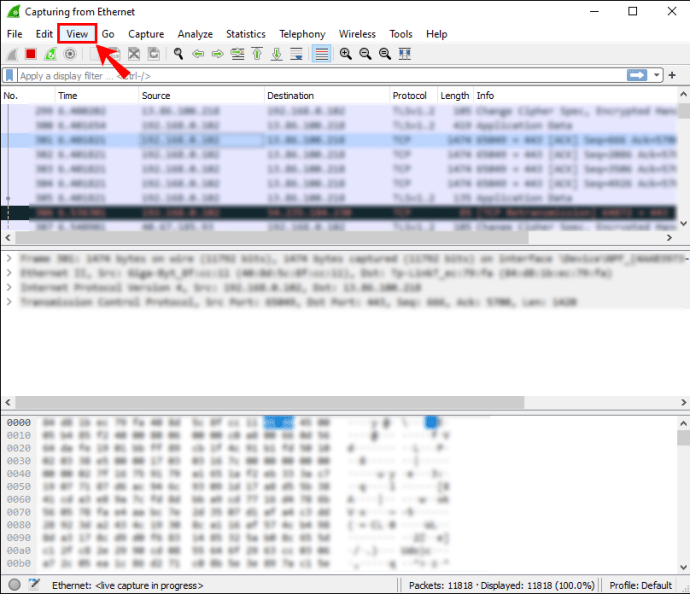

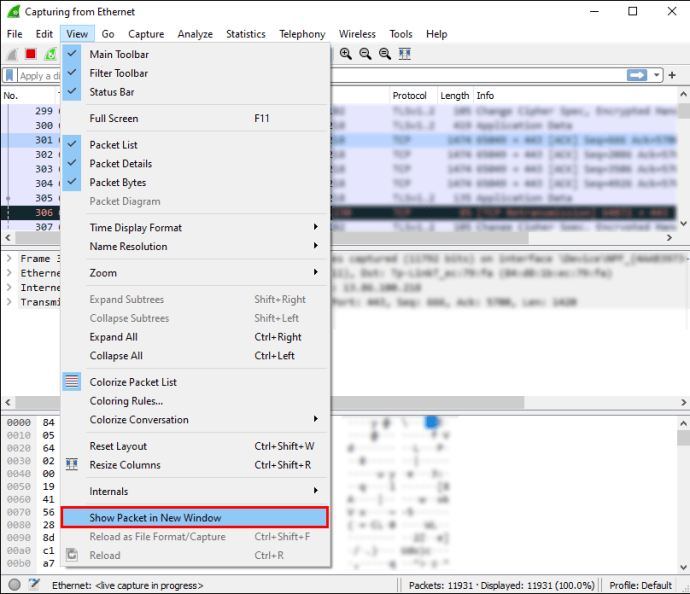

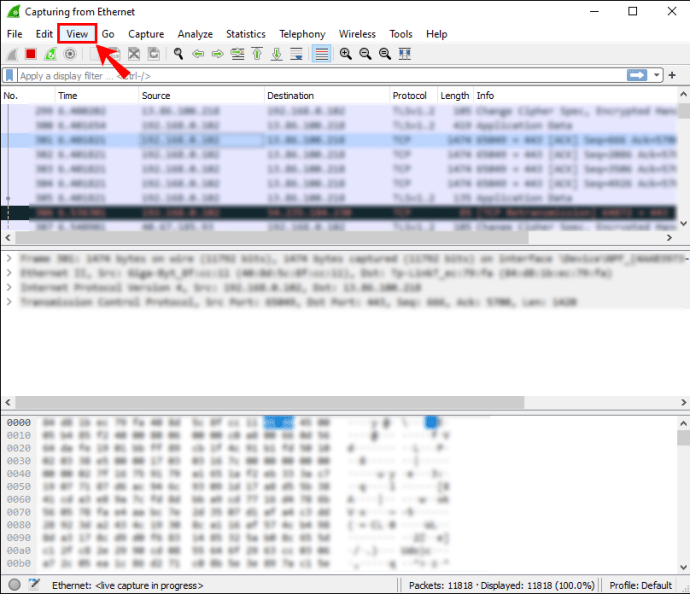

Per una panoramica più completa, puoi visualizzare ogni pacchetto catturato in una finestra separata. Ecco come:

- Seleziona il pacchetto dall'elenco con il cursore, quindi fai clic con il pulsante destro del mouse.

- Apri la scheda "Visualizza" dalla barra degli strumenti in alto.

- Seleziona "Mostra pacchetto in una nuova finestra" dal menu a discesa.

Nota: è molto più semplice confrontare i pacchetti catturati se li visualizzi in finestre separate.

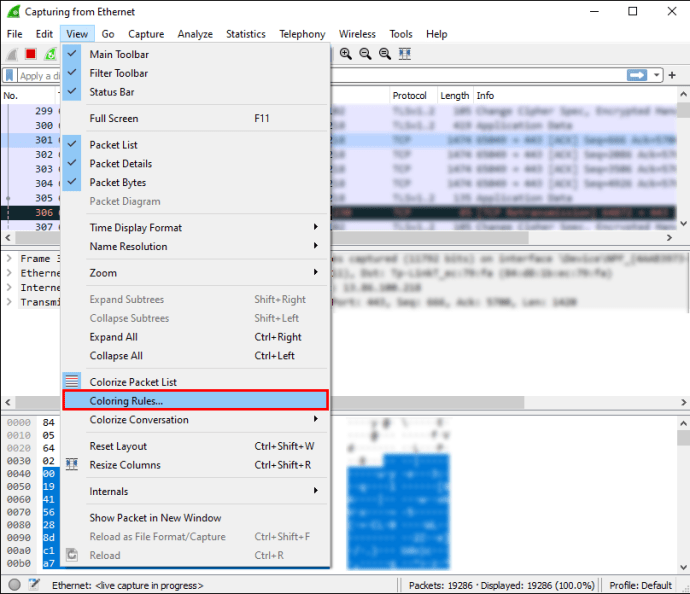

Come accennato, Wireshark utilizza un sistema di codifica a colori per la visualizzazione dei dati. Ogni pacchetto è contrassegnato con un colore diverso che rappresenta i diversi tipi di traffico. Ad esempio, il traffico TCP viene solitamente evidenziato in blu, mentre il nero viene utilizzato per indicare i pacchetti contenenti errori.

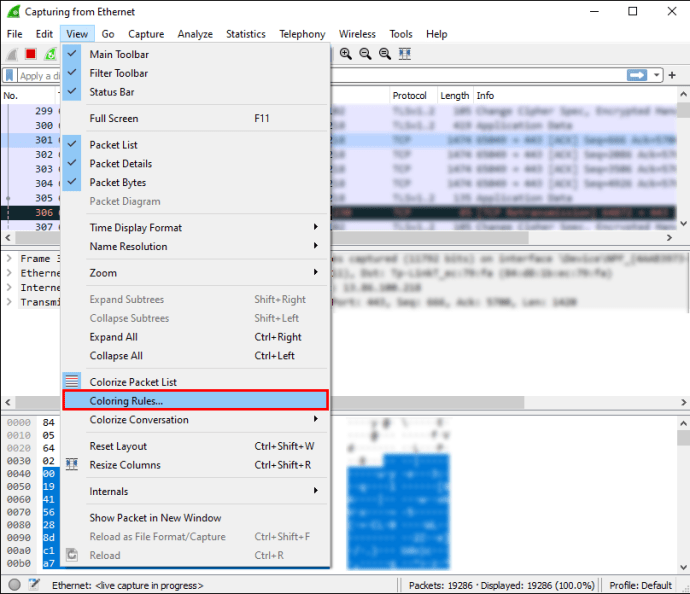

Naturalmente, non è necessario memorizzare il significato dietro ogni colore. Puoi invece verificare in loco:

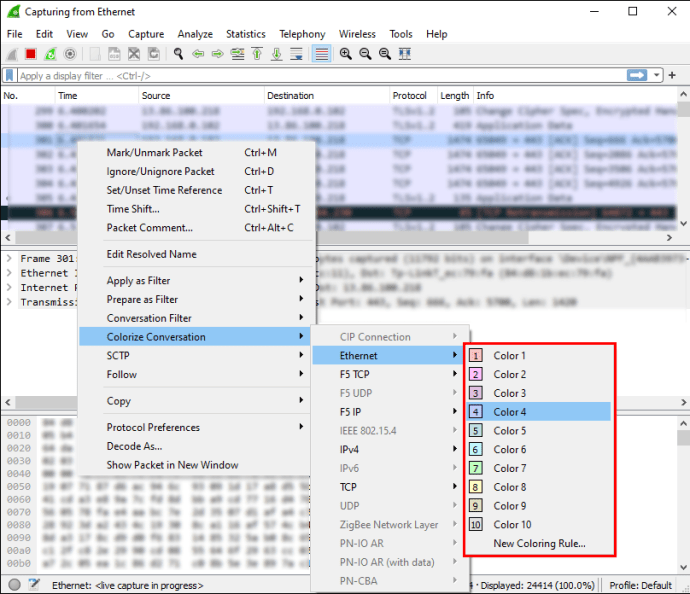

- Fare clic con il pulsante destro del mouse sul pacchetto che si desidera esaminare.

- Seleziona la scheda "Visualizza" dalla barra degli strumenti nella parte superiore dello schermo.

- Scegli "Regole di colorazione" dal pannello a discesa.

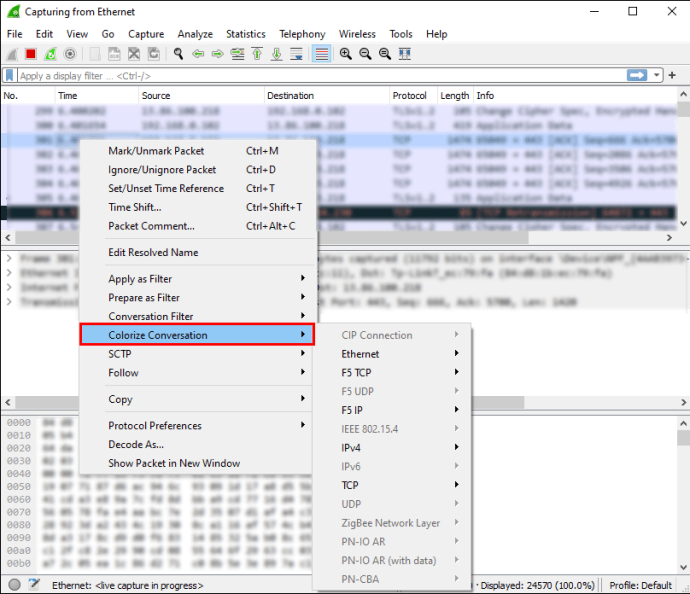

Vedrai l'opzione per personalizzare la colorazione a tuo piacimento. Tuttavia, se desideri modificare solo temporaneamente le regole di colorazione, segui questi passaggi:

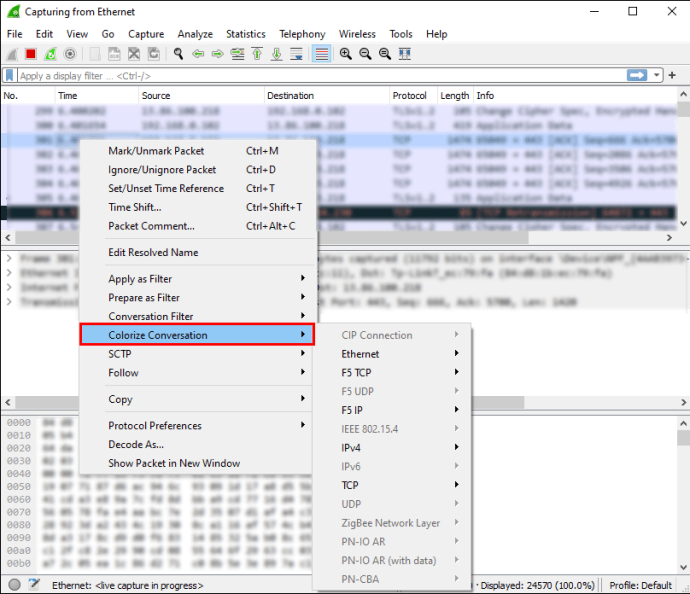

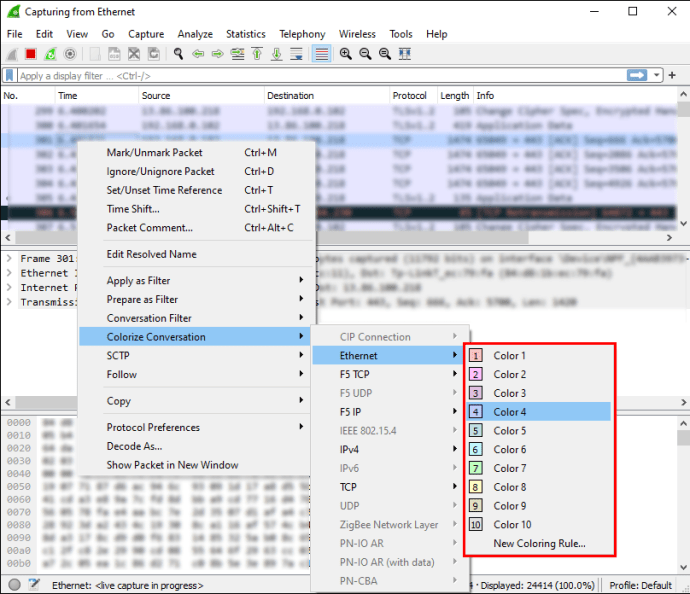

- Fare clic con il pulsante destro del mouse sul pacchetto nel riquadro dell'elenco dei pacchetti.

- Dall'elenco delle opzioni, seleziona "Colora con filtro".

- Scegli il colore con cui vuoi etichettarlo.

Numero

Il riquadro dell'elenco dei pacchetti ti mostrerà il numero esatto di bit di dati acquisiti. Poiché i pacchetti sono organizzati in più colonne, è abbastanza facile da interpretare. Le categorie predefinite sono:

- No. (Numero): come accennato, in questa colonna è possibile trovare il numero esatto di pacchetti acquisiti. Le cifre rimarranno le stesse anche dopo aver filtrato i dati.

- Ora: come avrai intuito, qui viene visualizzato il timestamp del pacchetto.

- Origine: mostra l'origine del pacchetto.

- Destinazione: mostra il luogo in cui verrà conservato il pacco.

- Protocollo: Visualizza il nome del protocollo, in genere in un'abbreviazione.

- Lunghezza: mostra il numero di byte contenuti nel pacchetto catturato.

- Info: la colonna include eventuali informazioni aggiuntive su un particolare pacchetto.

Tempo

Man mano che Wireshark analizza il traffico di rete, a ogni pacchetto acquisito viene assegnato un timestamp. I timestamp vengono quindi inclusi nel riquadro dell'elenco dei pacchetti e disponibili per un'ispezione successiva.

Wireshark non crea i timestamp da soli. Invece, lo strumento di analisi li ottiene dalla libreria Npcap. Tuttavia, la fonte del timestamp è in realtà il kernel. Ecco perché l'accuratezza del timestamp può variare da file a file.

È possibile scegliere il formato in cui verranno visualizzati i timestamp nell'elenco dei pacchetti. Inoltre, è possibile impostare la precisione preferita o il numero di posizioni decimali visualizzate. Oltre all'impostazione di precisione predefinita, c'è anche:

- Secondi

- Decimi di secondo

- Centesimi di secondo

- Millisecondi

- Microsecondi

- nanosecondi

Fonte

Come suggerisce il nome, la fonte del pacchetto è il luogo di origine. Se vuoi ottenere il codice sorgente di un repository Wireshark, puoi scaricarlo utilizzando un client Git. Tuttavia, il metodo richiede di avere un account GitLab. È possibile farlo senza, ma è meglio iscriversi per ogni evenienza.

Dopo aver registrato un account, segui questi passaggi:

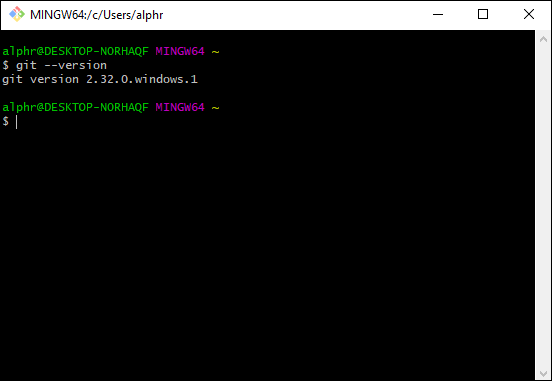

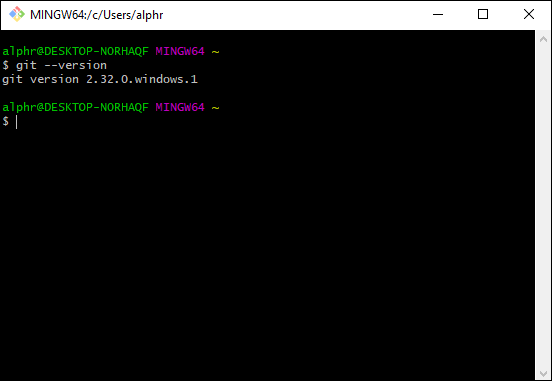

- Assicurati che Git sia funzionante usando questo comando: "

$ git --version.”

- Ricontrolla se il tuo indirizzo email e il tuo nome utente sono configurati.

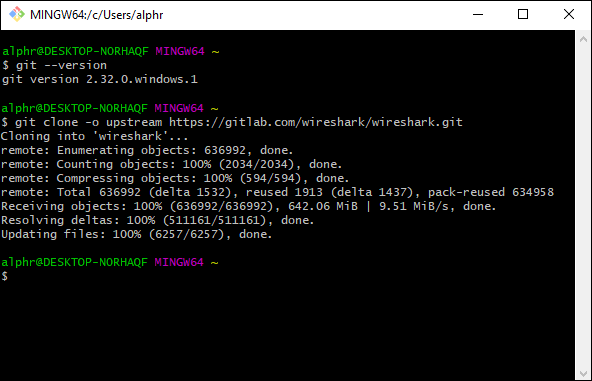

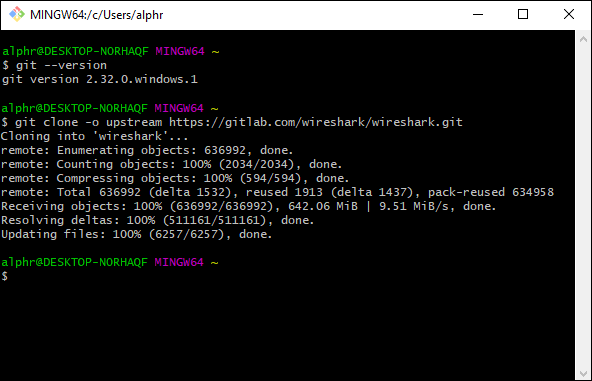

- Quindi, crea un clone del sorgente Workshark. Utilizzare il "

$ git clone -o upstream [email protected] :wireshark/wireshark.git" URL SSH per eseguire la copia. - Se non hai un account GitLab, prova l'URL HTTPS: "

$ git clone -o upstream //gitlab.com/wireshark/wireshark.git.”

Tutte le fonti verranno successivamente copiate sul tuo dispositivo. Tieni presente che la clonazione potrebbe richiedere del tempo, soprattutto se hai una connessione di rete lenta.

Destinazione

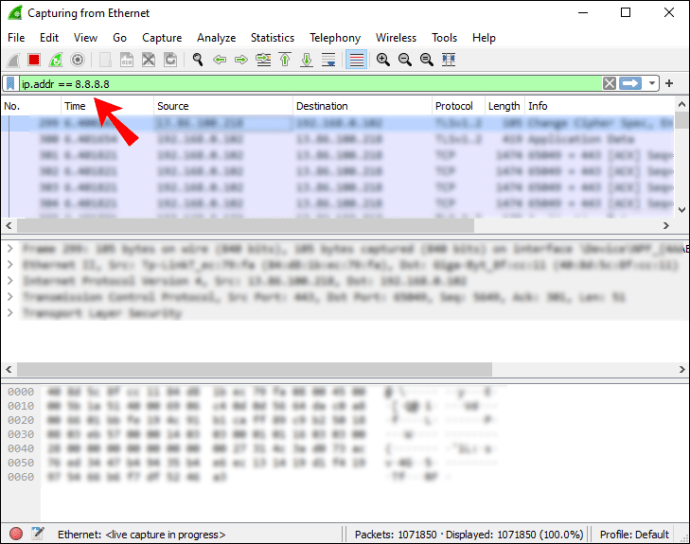

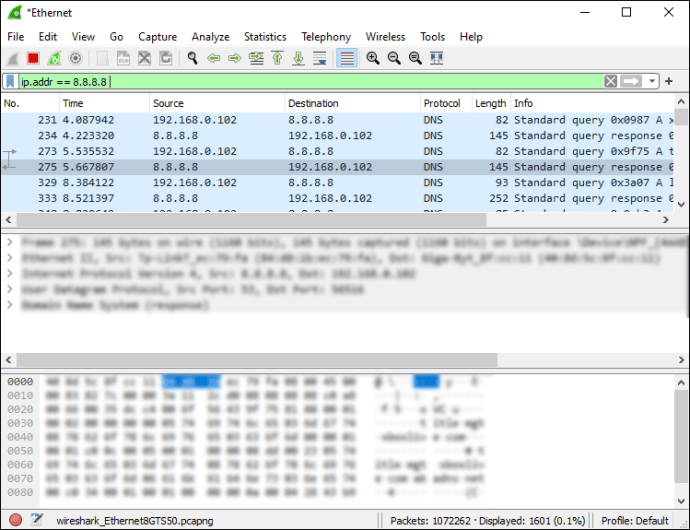

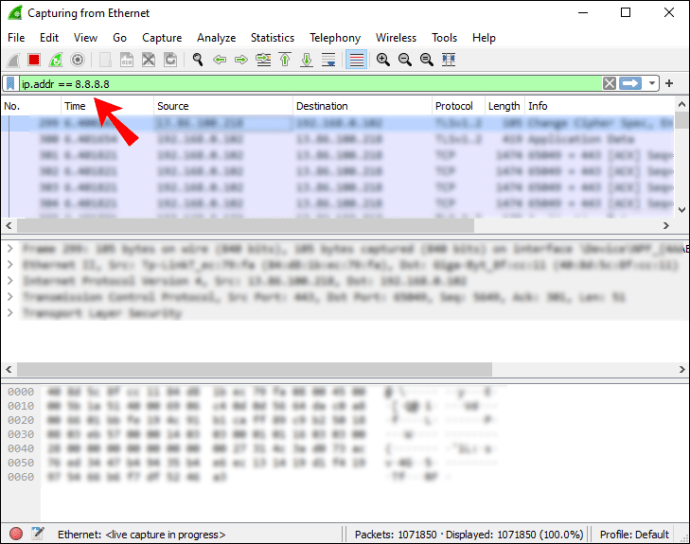

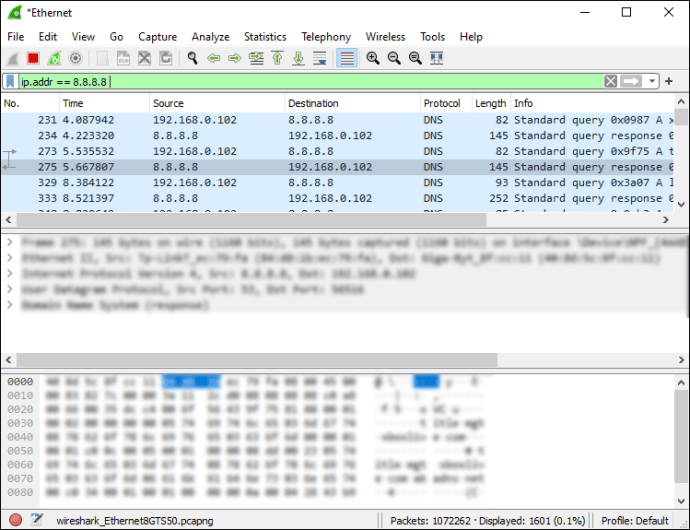

Se desideri conoscere l'indirizzo IP della destinazione di un particolare pacchetto, puoi utilizzare il filtro di visualizzazione per individuarlo. Ecco come:

- Accedere "

ip.addr == 8.8.8.8" nella "Casella filtro" di Wireshark. Quindi, fai clic su "Invio".

- Il riquadro dell'elenco dei pacchetti verrà riconfigurato solo per mostrare la destinazione del pacchetto. Trova l'indirizzo IP che ti interessa scorrendo l'elenco.

- Al termine, seleziona "Cancella" dalla barra degli strumenti per riconfigurare il riquadro dell'elenco dei pacchetti.

Protocollo

Un protocollo è una linea guida che determina la trasmissione dei dati tra diversi dispositivi collegati alla stessa rete. Ogni pacchetto Wireshark contiene un protocollo e puoi visualizzarlo utilizzando il filtro di visualizzazione. Ecco come:

- Nella parte superiore della finestra di Wireshark, fai clic sulla finestra di dialogo "Filtro".

- Immettere il nome del protocollo che si desidera esaminare. In genere, i titoli dei protocolli sono scritti in lettere minuscole.

- Fare clic su "Invio" o "Applica" per abilitare il filtro di visualizzazione.

Lunghezza

La lunghezza di un pacchetto Wireshark è determinata dal numero di byte catturati in quel particolare frammento di rete. Quel numero di solito corrisponde al numero di byte di dati grezzi elencati nella parte inferiore della finestra di Wireshark.

Se vuoi esaminare la distribuzione delle lunghezze, apri la finestra "Lunghezze pacchetto". Tutte le informazioni sono suddivise nelle seguenti colonne:

- Lunghezze del pacchetto

- Contare

- Media

- Min Val/Max Val

- Valutare

- Per cento

- Rateo di combustione

- Avvio a raffica

Informazioni

Se ci sono anomalie o elementi simili all'interno di un particolare pacchetto catturato, Wireshark lo annoterà. Le informazioni verranno quindi visualizzate nel riquadro dell'elenco dei pacchetti per un ulteriore esame. In questo modo, avrai un'immagine chiara del comportamento atipico della rete, che si tradurrà in reazioni più rapide.

Domande frequenti aggiuntive

Come posso filtrare i dati del pacchetto?

Il filtraggio è una funzionalità efficiente che consente di esaminare le specifiche di una particolare sequenza di dati. Esistono due tipi di filtri Wireshark: cattura e visualizzazione. I filtri di acquisizione servono a limitare l'acquisizione dei pacchetti per soddisfare esigenze specifiche. In altre parole, puoi vagliare diversi tipi di traffico applicando un filtro di cattura. Come suggerisce il nome, i filtri di visualizzazione consentono di concentrarsi su un particolare elemento del pacchetto, dalla lunghezza del pacchetto al protocollo.

L'applicazione di un filtro è un processo piuttosto semplice. Puoi digitare il titolo del filtro nella finestra di dialogo nella parte superiore della finestra di Wireshark. Inoltre, il software di solito completa automaticamente il nome del filtro.

In alternativa, se desideri esaminare i filtri Wireshark predefiniti, procedi come segue:

1. Aprire la scheda "Analizza" nella barra degli strumenti nella parte superiore della finestra di Wireshark.

2. Dall'elenco a discesa, seleziona "Visualizza filtro".

3. Sfoglia l'elenco e fai clic su quello che desideri applicare.

Infine, ecco alcuni filtri Wireshark comuni che possono tornare utili:

• Per visualizzare solo l'indirizzo IP di origine e di destinazione, utilizzare: “ip.src==indirizzo-IP e ip.dst==indirizzo-IP”

• Per visualizzare solo il traffico SMTP, digitare: “tcp.port eq 25”

• Per acquisire tutto il traffico di sottorete, applicare: "netto 192.168.0.0/24”

• Per acquisire tutto tranne il traffico ARP e DNS, utilizzare: “porta non 53 e non arp”

Come posso acquisire i dati del pacchetto in Wireshark?

Dopo aver scaricato Wireshark sul tuo dispositivo, puoi iniziare a monitorare la tua connessione di rete. Per acquisire pacchetti di dati per un'analisi completa, ecco cosa devi fare:

1. Avvia Wireshark. Vedrai un elenco di reti disponibili, quindi fai clic su quella che desideri esaminare. Puoi anche applicare un filtro di cattura se vuoi individuare il tipo di traffico.

2. Se si desidera ispezionare più reti, utilizzare il controllo "Maiusc + clic sinistro".

3. Quindi, fai clic sull'icona della pinna di squalo all'estrema sinistra nella barra degli strumenti in alto.

4. Puoi anche avviare l'acquisizione facendo clic sulla scheda "Cattura" e selezionando "Avvia" dall'elenco a discesa.

5. Un altro modo per farlo è usare il tasto "Control - E".

Man mano che il software acquisisce i dati, li vedrai apparire nel riquadro dell'elenco dei pacchetti in tempo reale.

Byte di squalo

Sebbene Wireshark sia un analizzatore di rete altamente avanzato, è sorprendentemente facile da interpretare. Il riquadro dell'elenco dei pacchetti è estremamente completo e ben organizzato. Tutte le informazioni sono distribuite in sette colori diversi e contrassegnate da codici colore chiari.

Inoltre, il software open source viene fornito con una serie di filtri facilmente applicabili che facilitano il monitoraggio. Abilitando un filtro di acquisizione, puoi individuare il tipo di traffico che desideri che Wireshark analizzi. E una volta acquisiti i dati, puoi applicare diversi filtri di visualizzazione per ricerche specificate. Tutto sommato, è un meccanismo altamente efficiente che non è troppo difficile da padroneggiare.

Usi Wireshark per l'analisi di rete? Cosa ne pensi della funzione di filtraggio? Facci sapere nei commenti qui sotto se c'è un'utile funzione di analisi dei pacchetti che abbiamo saltato.